Wenn man bedenkt, wie viel forensische Aufmerksamkeit der Datenaufbewahrung in den Anfangstagen der Cloud gewidmet wurde, ist es interessant, wie wenig Beachtung dieser Angelegenheit heute geschenkt wird. Es ist oft eine interessante Übung, anderen CISOs (und wichtigen Stakeholdern) die vielen Fallstricke bestimmter Herausforderungen im Zusammenhang mit der Datenaufbewahrung zu erklären und zu erklären, warum Echtzeitvisualisierungen des Datenflusses wichtig sind. Das Aufkommen der DSGVO etwa zur selben Zeit, als die Cloud-Einführung Fahrt aufnahm, machte es für Unternehmen deutlich, sich über Datenflüsse im Klaren zu sein. Doch als wir uns alle mit der Cloud vertraut machten, dachten viele, dass ihnen die Herausforderungen der Datenaufbewahrung und/oder Datensouveränität fehl am Platze waren. Die aktuellen globalen Umbrüche führen uns zurück zu dieser Herausforderung. So habe ich beispielsweise in den letzten zehn Tagen eine beträchtliche Zahl von Gesprächen zum Thema der Datenübertragung in bestimmte Rechtsräume oder der Datenherkunft aus diesen Rechtsräumen geführt.

Worüber sprechen wir also genau, wenn wir von Datenflüssen sprechen? Vereinfacht ausgedrückt geht es darum, zu verstehen, dass, nur weil der von Ihnen beauftragte Cloud-Dienstanbieter ein in den USA ansässiges Unternehmen ist – und Ihr gesamtes Team von Deutschland aus arbeitet – dies nicht bedeutet, dass Ihre Datenflüsse sich nur auf die USA und Deutschland beschränken. Aus regulatorischen Gründen sowie aus Gründen des internen Datenschutzes müssen die IT- und Informationssicherheitsteams die zusätzlichen Länder identifizieren, in denen Daten gespeichert, verarbeitet und archiviert werden, und wissen, von wem dies geschieht. In der Welt der Cloud-Datenverarbeiter und -Unterverarbeiter müssen Unternehmen den Kontext verstehen und anwenden, insbesondere in Zeiten geopolitischer Unruhen.

Ein Beispiel:

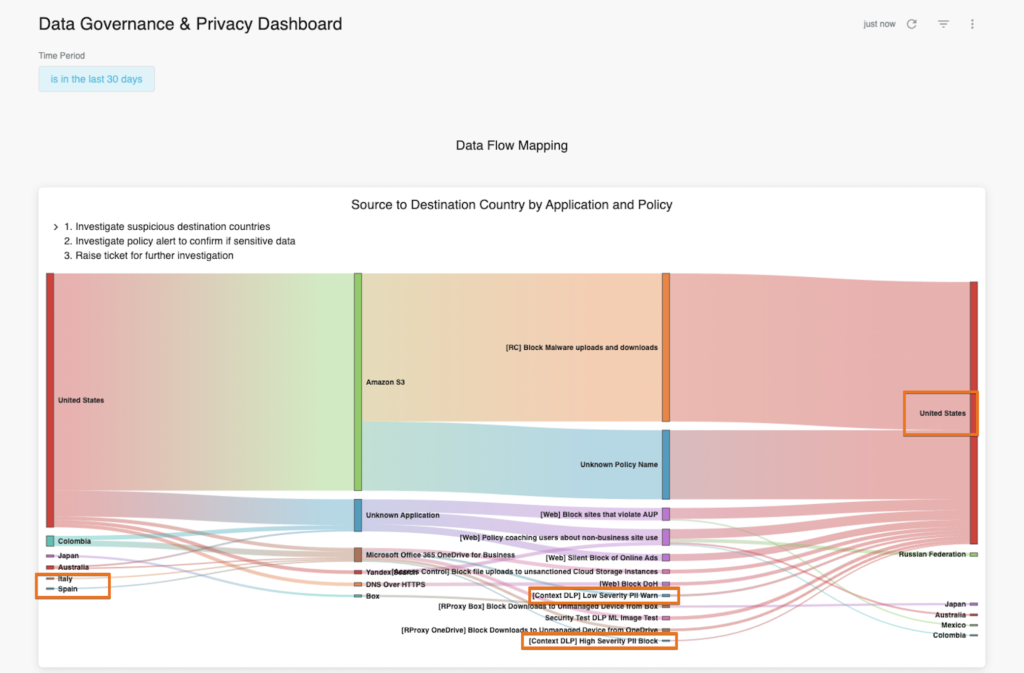

Das folgende Bild zeigt links Datenflüsse vom/zum Benutzerstandort und rechts von/zu Cloud-Anwendungen und Website-Standorten. Sie können überall sehen, wo Richtlinien ausgelöst und proaktiv angewendet wurden. Diese Maßnahmen reichen von der Aufklärung der Benutzer (z. B. „[Web-]Richtlinien, die Benutzer über die nicht geschäftliche Nutzung von Websites schulen“) bis hin zum Blockieren (z. B. „[RProxy OneDrive] blockiert Downloads von OneDrive auf nicht verwaltete Geräte“).

Anhand dieser Visualisierung können Sie außerdem erkennen, dass Schadsoftware versucht, sich von AWS S3-Instanzen in den USA aus zu verbreiten. Sie werden auch feststellen, dass Web- und Cloud-Verkehr und Daten in andere Teile der Welt (Japan, Mexiko, Kolumbien, Australien und die Russische Föderation) umgeleitet werden. Diese kontextbezogenen Informationen sind sowohl für Informationssicherheitsexperten als auch für Datenschutzbeauftragte unglaublich wichtig. Und wo sie als problematisch erachtet werden, können Durchsetzungs- und Aufklärungsmaßnahmen angewendet werden.

Da der Sicherheitsansatz von Netskope Cloud-nativ und datenzentriert ist, ermöglichen die Sicherheitsfunktionen von Netskope den Kunden von Netskope, sich ein klares Bild über die Rechtsräume zu machen, mit denen ihre Daten in Berührung kommen. Und natürlich können Netskope-Kunden dies sowohl für verwaltete Cloud-Anwendungen als auch für Schatten-IT (oder geschäftsorientierte Cloud-Anwendungen) tun.

Unabhängig davon, ob Ihr Marketingteam WeTransfer zum Teilen von Dateien mit Agenturpartnern verwendet oder Ihr Vertriebsteam mithilfe autorisierter M365-Tools mit Vertriebspartnern auf mehreren Kontinenten zusammenarbeitet, können Netskope-Kunden ermitteln, woher und wohin die Daten gesendet werden. Diese Erkenntnisse erweisen sich für Kunden, die eine automatisierte, aktuelle und in Echtzeit erfolgende Datenflusszuordnung wünschen, als äußerst nützlich.

Unser Community-Team hat einige Empfehlungen für Kunden und Partner bereitgestellt , wo diese Informationen im Netskope Advanced Analytics- Dashboard zu finden sind.

Zurück

Zurück

Den Blog lesen

Den Blog lesen